针对追求极致数据安全与隐私合规的用户,本篇谷歌浏览器教程将跳过冗余的基础介绍,直击核心安全配置。我们将深入探讨 Chrome 124 及以上版本的隐私沙盒(Privacy Sandbox)机制,解析如何通过底层设置阻断跨站追踪。文章涵盖了从 SSL 证书错误排查到敏感权限精细化管理的实战技巧,旨在帮助用户在复杂的网络环境中建立坚实的数据防火墙。通过对浏览器内核安全协议的调优,确保个人隐私与办公数据在合规框架内高效运行,满足现代办公对数据主权的严苛要求。

在数字化办公环境中,浏览器不仅是信息入口,更是数据泄露的高发区。本教程将从安全专家视角,带你重塑谷歌浏览器的防御边界。

随着谷歌在 2024 年逐步推进第三方 Cookie 的淘汰计划,Chrome 124 及其后续版本引入了更复杂的“隐私沙盒”机制。用户应访问 `chrome://settings/adPrivacy`,手动管理“广告主题”与“网站建议的广告”。在专业合规场景下,建议关闭这些基于 API 的兴趣追踪。与传统的“请勿追踪(DNT)”请求不同,隐私沙盒通过 Topics API 在本地处理数据,但为了实现最高等级的匿名化,建议定期检查并禁用不必要的兴趣分类。此外,开启“始终使用安全连接”功能,可强制浏览器在尝试加载 HTTP 站点时自动升级至 HTTPS,从物理层面上减少中间人攻击(MITM)的风险,确保数据传输的完整性。

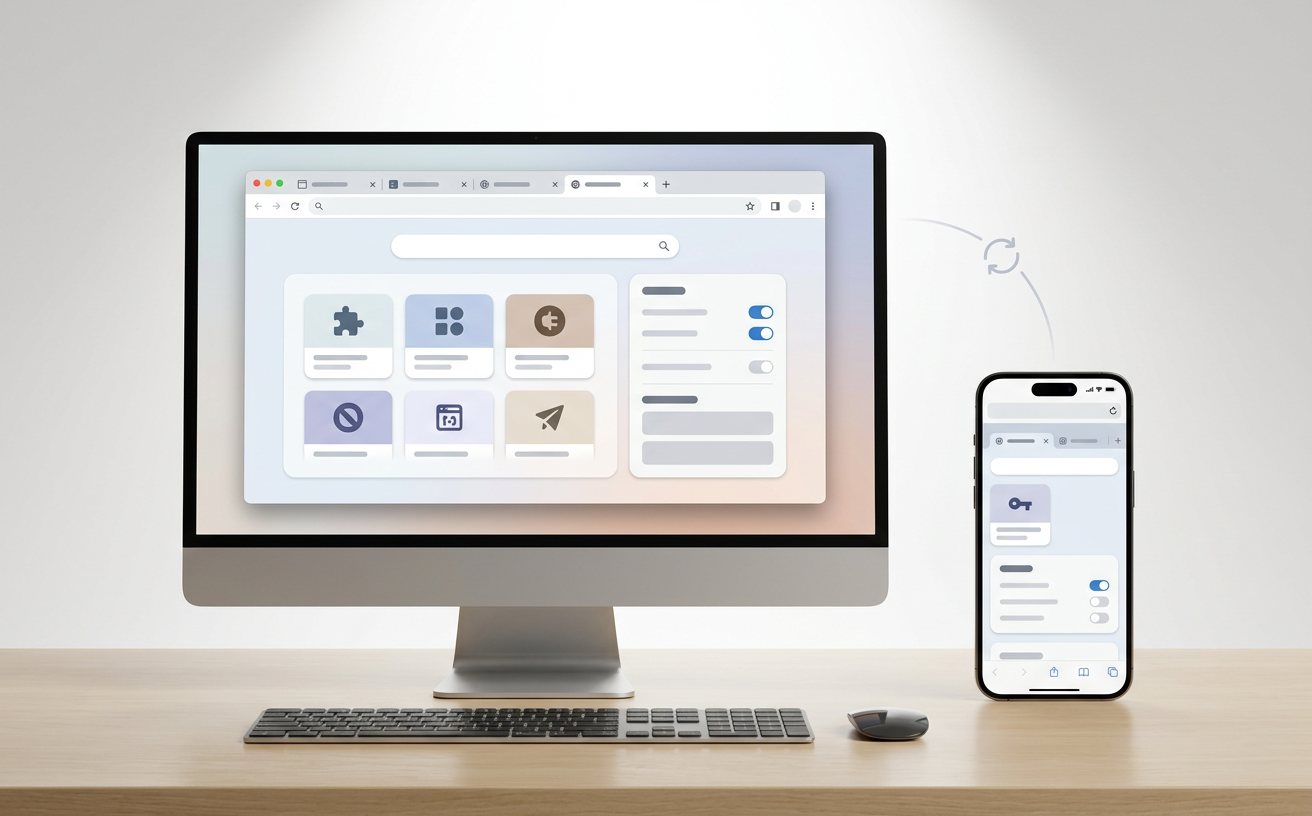

扩展程序是浏览器安全的薄弱环节。高质量的谷歌浏览器教程必须强调“最小权限原则”。用户应定期进入 `chrome://extensions` 开启“开发者模式”,查看每个插件的“站点访问权限”。若某个简单的取色器插件要求“读取并更改您在所有网站上的所有数据”,这通常是潜在的风险信号。实战排查中,若发现浏览器无故跳转至未知搜索引擎,应立即利用 Chrome 内置的“安全检查”功能。该功能不仅能识别已被 Google 标记为危险的扩展,还能对比已泄露的密码数据库。对于企业用户,建议通过管理策略将插件限制在特定的“允许列表”内,防止具有键盘记录风险的恶意脚本潜伏。

在处理企业内部系统时,用户常遇到 `NET::ERR_CERT_AUTHORITY_INVALID` 错误。这通常是因为内网环境使用了自签名证书,或证书链不完整。由于现代 Chrome 遵循严格的 CA 信任标准(如证书有效期不得超过 398 天),过期的内部证书会被强制拦截。解决此类问题的规范做法并非在空白处盲目输入 `thisisunsafe`,而是通过 `chrome://settings/certificates` 将企业根证书导入“受信任的根证书颁发机构”。同时,针对 HSTS(HTTP 严格传输安全)导致的无法访问,可通过 `chrome://net-internals/#hsts` 查询并清除特定域名的 HSTS 策略,从而恢复正常的访问调试,确保开发与运维环境的合规接入。

为了防止办公数据与个人隐私交叉污染,利用 Chrome 的 Profile(用户配置)功能至关重要。每个 Profile 拥有独立的 `IndexedDB`、`LocalStorage` 和缓存体系。在处理敏感金融业务或合规审计任务时,建议创建一个专用的“隔离环境”。通过快捷方式参数 `--user-data-dir="C:\ChromeSafe"` 可以启动一个完全独立的实例。此外,在清理浏览数据时,应善用“高级”选项卡,针对性地删除“自动填充表单数据”和“托管应用数据”。据统计,定期清理过期的 Service Workers 缓存可释放约 15% 的磁盘空间,并显著降低跨站脚本攻击的潜在载体,实现系统性能与安全性的双重提升。

访问 `chrome://version` 查看当前版本号。对比 Google Chrome Releases 官方博客发布的最新稳定版版本号(如 124.0.6367.x)。若版本滞后,请立即进入“关于 Chrome”触发强制更新,确保 CVE 编号对应的安全补丁已应用。

增强型保护会实时将未知 URL 发送至 Google 安全浏览服务器进行检测。虽然增加了微秒级的延迟,但能阻断 25% 以上的新型钓鱼攻击。对于高风险操作环境,这种性能牺牲是保障资产安全的可执行必要手段。

这是无痕模式的预期合规行为。无痕模式在关闭窗口时会销毁所有 Session Cookies。若需在保持隐私的同时保留状态,建议使用独立的“用户配置文件”而非无痕模式,并配合“退出时清理 Cookie”的精细化设置。

如需获取更多关于企业级部署与安全加固的进阶指南,请访问谷歌浏览器官方安全中心或下载 Chrome Enterprise 策略模板。